ConformÕment Á la lÕgislation FranÓaise, il est illÕgal de fournir une connexion Internet dans son Õtablissement public sans ces conditions :

Le HotSpot IciWiFi est conforme Á ces lois, il identifie chaque utilisateur, il conserve tous les logs de connexion, il interdit les protocoles Peer To Peer, Torrent, les connexions des logiciels de type Emule, Edonkey, Kazaa... , et il interdit Õgalement le voisinage rÕseau entre les ordinateurs connectÕs Á votre HotSpot.

IciWiFi gÒre la sÕcuritÕ, l'intÕgritÕ des donnÕes, et conserve les logs sur un serveur distant (leur conservation en local Õtant un risque pour votre Õtablissement) pour vous !

En utilisant un point d'accÒs IciWiFi, un contrat de dÕresponsabilisation est signÕ avec vous, vous dÕgageant de toute responsabilitÕ au cas ou une utilisation abusive ou illÕgale Õtait effectuÕe par un internaute indÕlicat par le biais de votre WiFi. De plus, l'envoi des logs aux autoritÕs en cas de rÕquisition sera effectuÕ par IciWiFi, vous n'avez donc absolument rien Á gÕrer vous mõme...

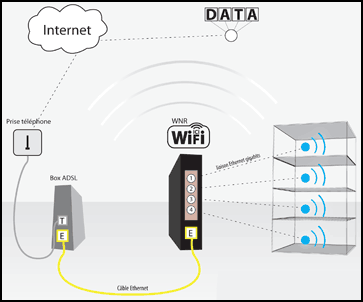

Vous ne vous occupez de rien, c'est nous qui prenons en charge toute l'installation de votre HotSpot ainsi que son paramÕtrage. Un technicien se dÕplace au sein de votre Õtablissement afin de vous proposer l'offre la mieux adaptÕe Á la configuration de vos locaux. Une fois que nous nous sommes mis d'accord sur un systÒme et que vous õtes dÕcidÕ Á passer Á l'acte, nous l'installons !

Des stickers et vitrophanies vous seront fournis afin d'indiquer que votre Õtablissement propose un accÒs Internet.

Votre HotSpot est entiÒrement personnalisable, vous pouvez dÕfinir le type d'accÒs proposÕ Á vos clients :

De plus, vous pouvez insÕrer votre logo sur le portail captif d'accÒs Á Internet, afin que les utilisateurs identifient votre Õtablissement et se rappÒlent de vous.

Vous avez Õgalement accÒs Á un espace d'administration regroupant toutes les statistiques de votre HotSpot (nombre d'utilisateurs, nombre de nouveaux clients, ...).

Vos clients pourront utiliser Internet comme s'ils Õtaient chez eux, utiliser leur boŸte mail, se connecter Á leur messagerie instantanÕe, utiliser leurs logiciels demandant une connexion Internet, consulter l'ensemble des sites Internet disponibles. En dÕfinitive, seuls les protocoles illÕgaux sont bloquÕs.